Le but est de réaliser la connexion de client sur le serveur de « LogAnalyzer » afin de centraliser les journaux d’événements de chacune des machines d’une infrastructure. Cela permet la récupération des défaillances présentes sur le réseau via les fichier logs.

Les clients concernés sont les suivants

- Client Hyperviseur PROXMOX (Debian)

- Client DNS (Centos7)

- Client NAS Synology

- Client Ubuntu

- Client Windows10

- Client Switch Netgear GS748

- Client Switch CISCO

- Client Arch Linux

- Client vSphère ESX 6.7

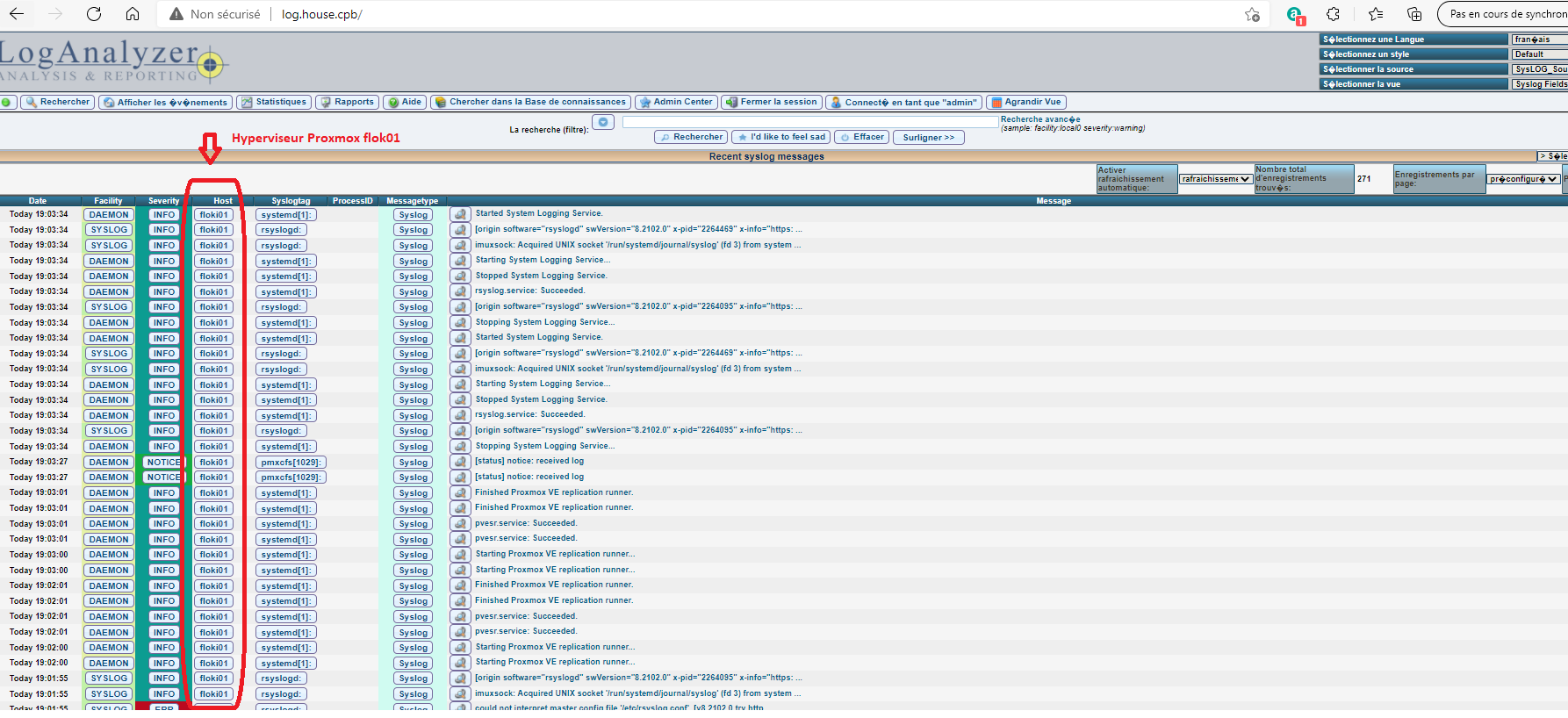

1°) Superviser un client Proxmox via Loganalyer

root@floki01:~# vi /etc/rsyslog.conf

Ajouter la ligne

*.* @192.168.1.7

Redémarrer le service Rsyslog sur le Serveur log.house.cpb

root@floki01:~# systemctl restart rsyslog

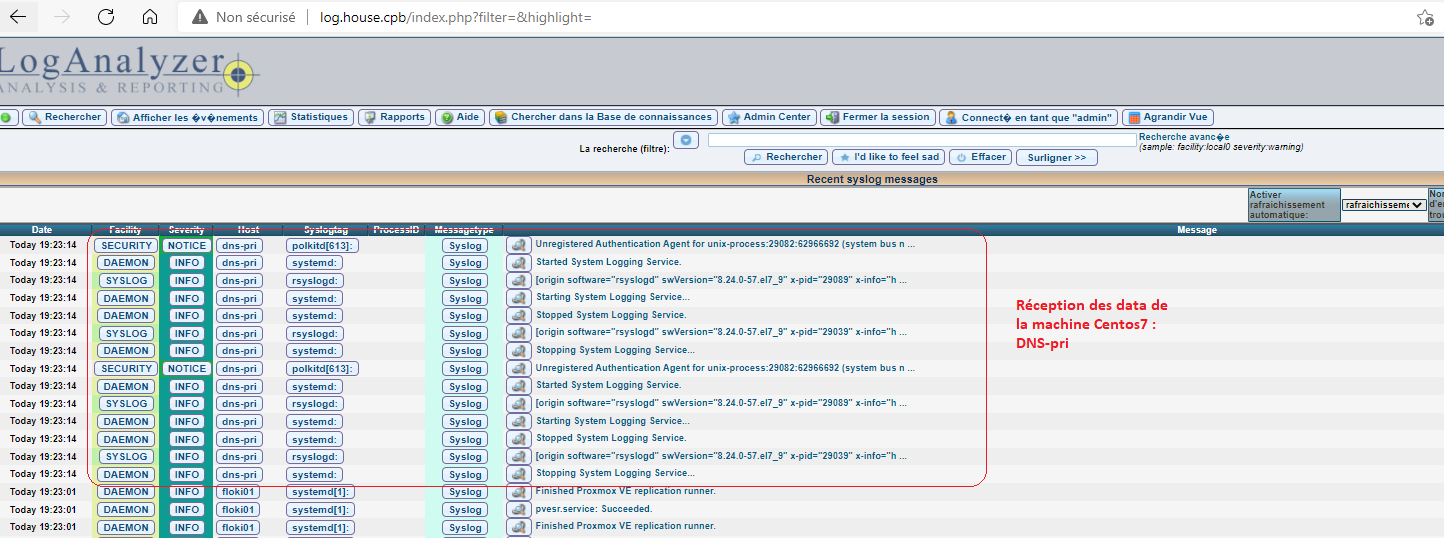

2°) Superviser un client centos7 (ici DNS serveur)

[root@dns-pri ~]# vi /etc/rsyslog.conf *.* @@192.168.1.7

[root@dns-pri ~]# systemctl restart rsyslog

sur le serveur de logs

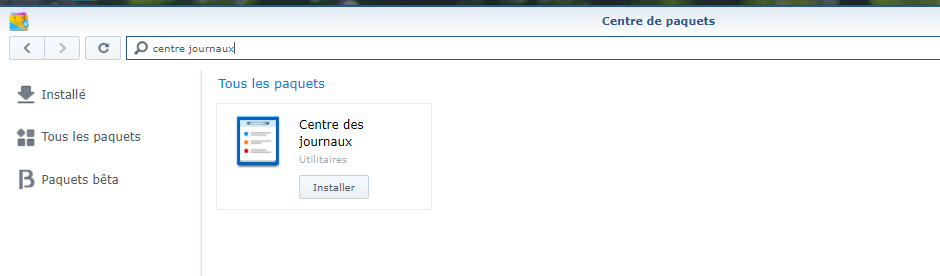

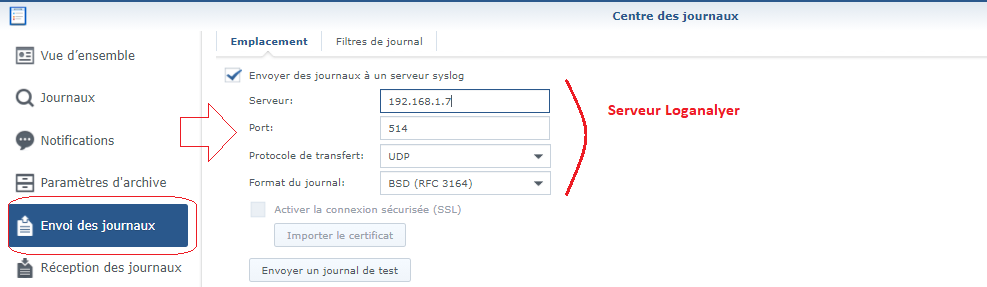

3°) Superviser un Client NAS Synology

Installer le paquet « Centre des journaux »

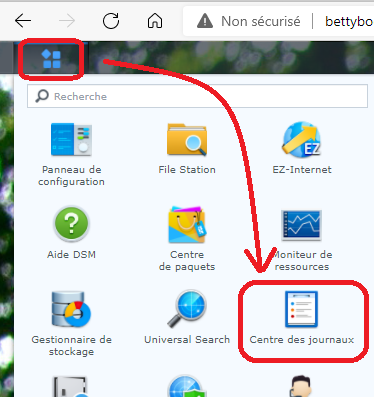

Ouvrir l’application « centre des journaux »

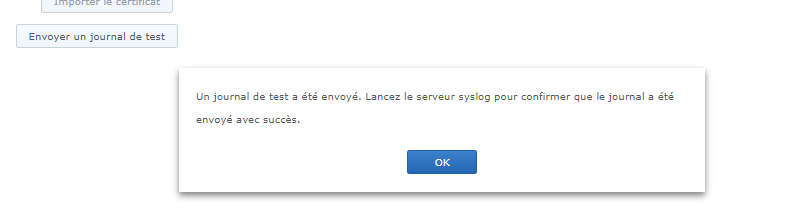

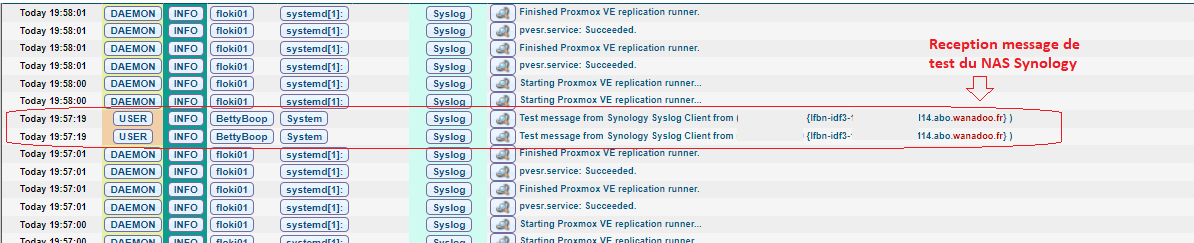

Faire « envoyer un journal de test » pour tester la réception de data sur la machine log.house.cpb hébergeant l’application logAnalyzer.

Sur le Serveur logs

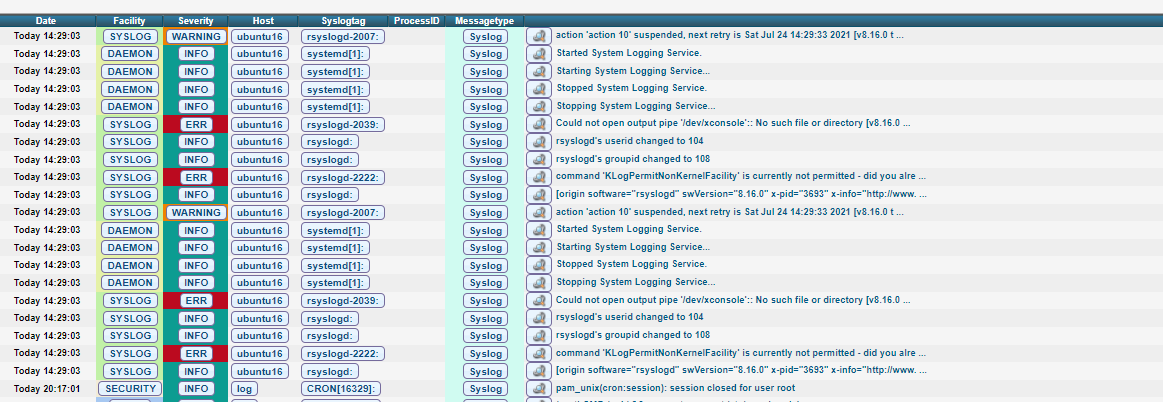

4°) Superviser un client Ubuntu

root@ubuntu16:/home/chris# vi /etc/rsyslog.conf *.* @@192.168.1.7:514

root@ubuntu16:/home/chris# systemctl restart rsyslog

Sur le serveur de logs

5°) Superviser un client Windows10

Télécharger un client Rsyslog Windows Agent

« Next »

« Accept the license » et « Next »

« Next »

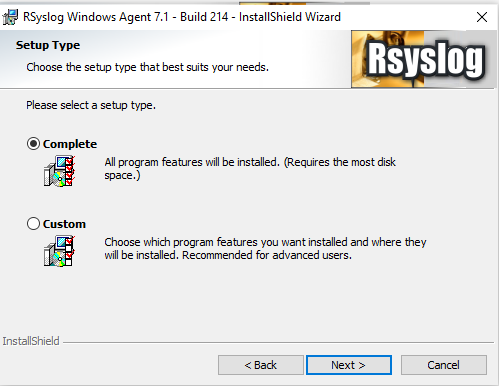

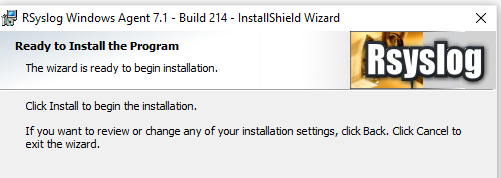

« Complete » et « Next »

« Install »

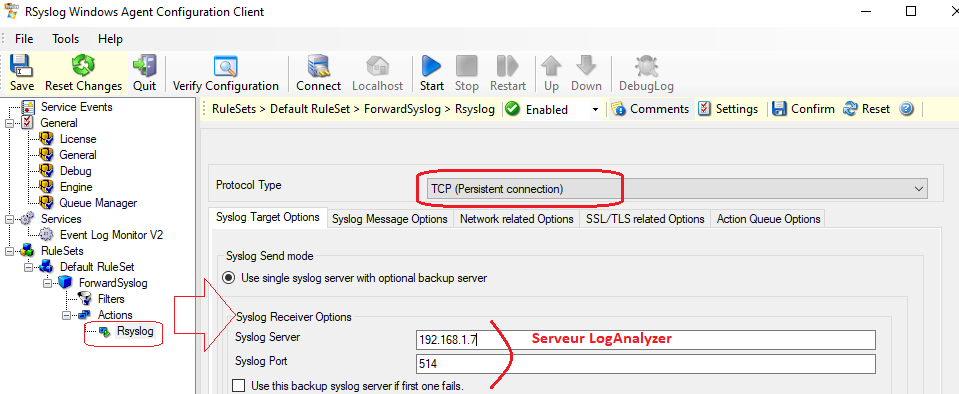

Configuration du Client Syslog Windows10

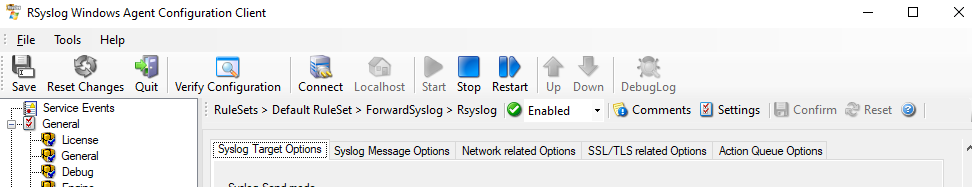

« Confirm » et « Start »

Sur le Serveur de centralisation des logs

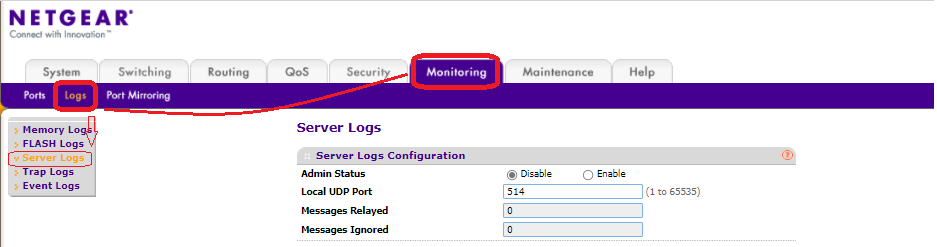

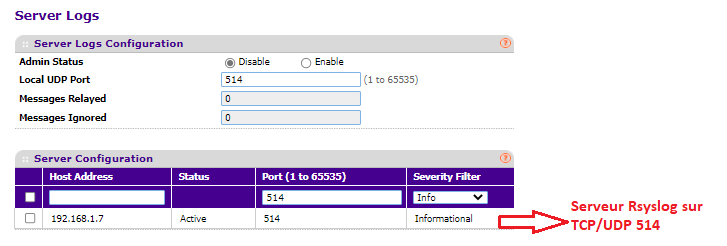

6°) Superviser client Switch NetGear GS 48 port(L3)

Se connecter à l’interface GUI du Switch.

« Monitoring » puis « logs » et Menu « Server Logs »

Ajouter le serveur LogAnalyzer

« Add »

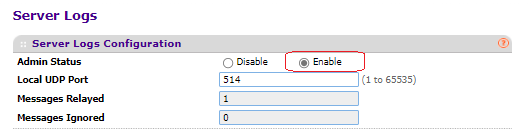

Activer l’envoi des trames

« Apply »

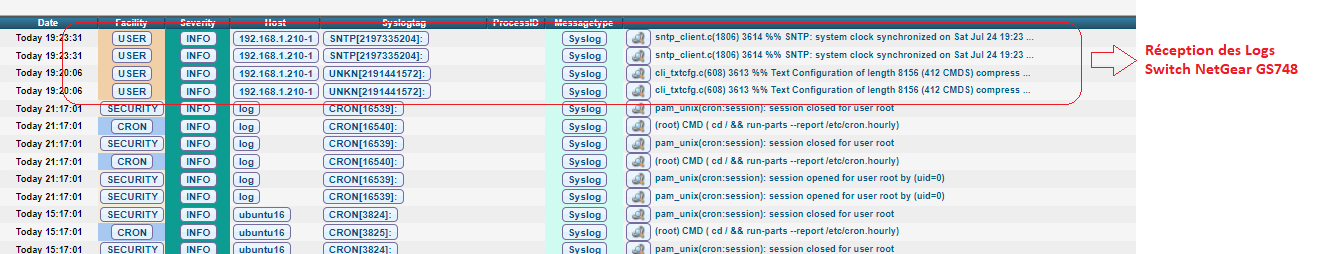

Sur le serveur de logs

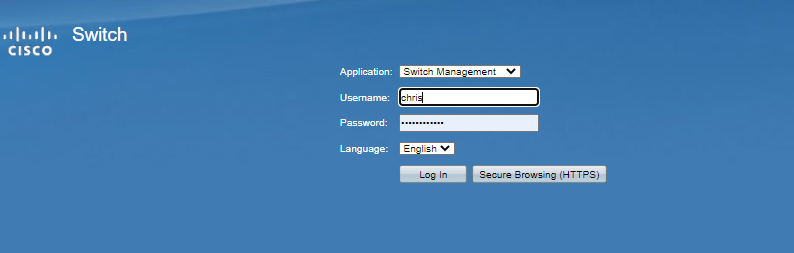

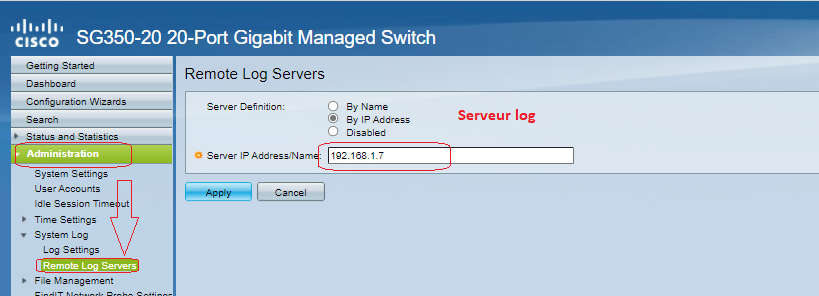

7°) Superviser Switch CISCO (L2)

Se connecter sur l’interface GUI

« Administration » – « Remote log Servers »

« Apply »

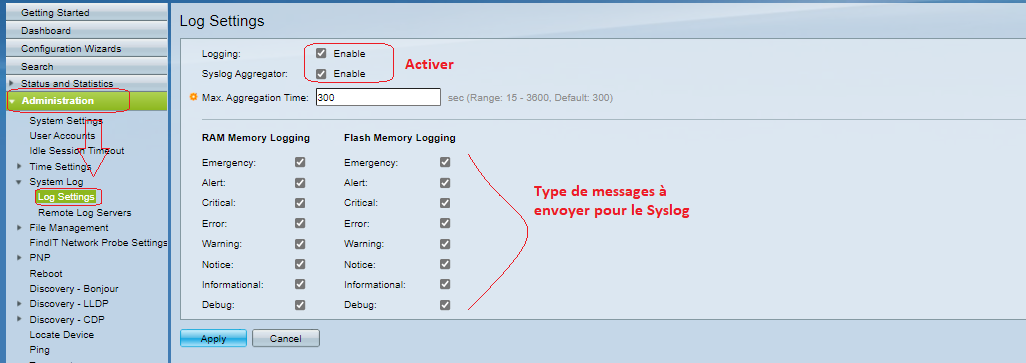

Paramétrer les messages à envoyer et à activer

« Apply »

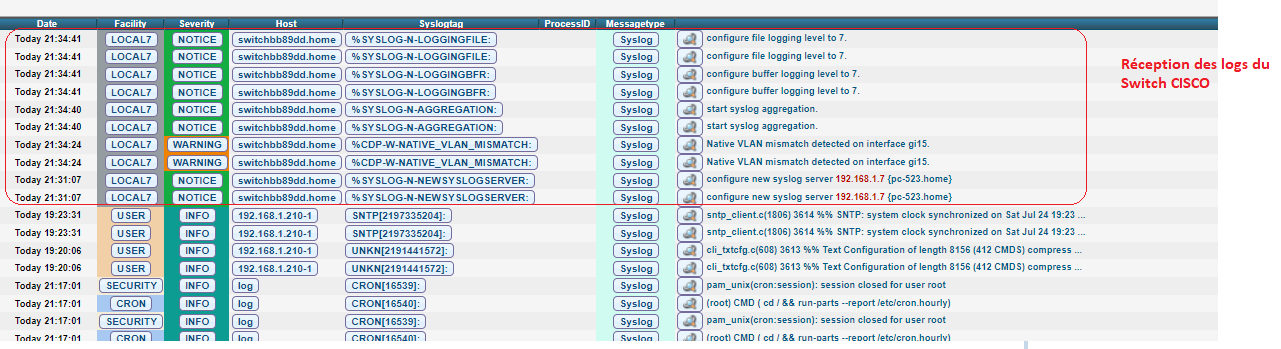

Sur le Serveur de logs

8°) Superviser un client Arch Linux

a) Installation Rsyslog

Installation Paquets nécessaires

[root@archlinux /]# pacman -S bison [root@archlinux /]# pacman -S flex [root@archlinux /]# pacman -S automake [root@archlinux rsyslog-8.2102.0]# pacman -S libtool [root@archlinux rsyslog-8.2102.0]# pacman -S autoconf [root@archlinux rsyslog-8.2102.0]# pacman -S glibc [root@archlinux rsyslog-8.2102.0]# pacman -S gcc [root@archlinux rsyslog-8.2102.0]# pacman -S pkg-config

Installation des repository archstrike

[root@archlinux tmp]# vi /etc/pacman.conf

Ajouter

[archstrike] Server = https://mirror.archstrike.org/$arch/$repo

[root@archlinux tmp]# pacman -Syy [root@archlinux tmp]# pacman-key --init [root@archlinux tmp]# dirmngr < /dev/null [root@archlinux tmp]# wget https://archstrike.org/keyfile.asc [root@archlinux tmp]# pacman-key --add keyfile.asc [root@archlinux tmp]# pacman-key --lsign-key 9D5F1C051D146843CDA4858BDE64825E7CBC0D51

[root@archlinux tmp]# pacman -S archstrike-keyring [root@archlinux tmp]# pacman -S archstrike-mirrorlist

[root@archlinux tmp]# pacman -Syu libestr [root@archlinux tmp]# pacman -S libfastjson [root@archlinux rsyslog-8.2102.0]# pacman -S make

Installation rsyslog

[root@archlinux home]# cd /tmp [root@archlinux tmp]# pacman -S wget [root@archlinux tmp]# wget https://github.com/rsyslog/rsyslog/archive/v8.2102.0.tar.gz [root@archlinux tmp]# tar xzvf v8.2102.0.tar.gz [root@archlinux tmp]# cd rsyslog-8.2102.0 [root@archlinux rsyslog-8.2102.0]# autoreconf -ivf [root@archlinux rsyslog-8.2102.0]# ./configure [root@archlinux rsyslog-8.2102.0]# make [root@archlinux rsyslog-8.2102.0]# make install

Création du Service rsyslog

[root@archlinux rsyslog-8.2102.0]# vi /usr/lib/systemd/system/rsyslog.service

[Unit]

Description=System Logging Service

;Requires=syslog.socket

Wants=network.target network-online.target

After=network.target network-online.target

Documentation=man:rsyslogd(8)

Documentation=https://www.rsyslog.com/doc/

[Service]

Type=notify

EnvironmentFile=-/usr/local/lib/rsyslog

ExecStart=/usr/local/sbin/rsyslogd -n $SYSLOGD_OPTIONS

Restart=on-failure

UMask=0066

StandardOutput=null

Restart=on-failure

# Increase the default a bit in order to allow many simultaneous

# files to be monitored, we might need a lot of fds.

LimitNOFILE=16384

[Install]

WantedBy=multi-user.target

;Alias=syslog.service

[root@archlinux rsyslog-8.2102.0]# ln -s /usr/lib/systemd/system/rsyslog.service /etc/systemd/system/multi-user.target.wants/rsyslog.servic

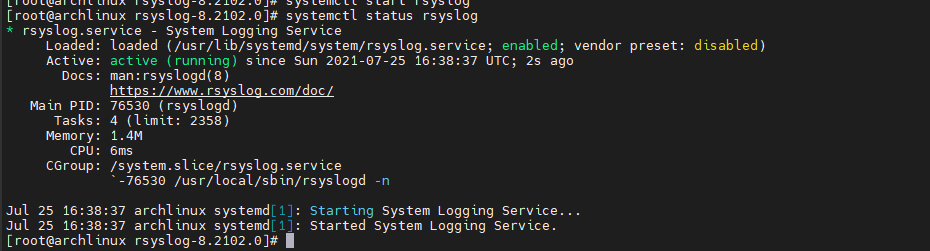

Configuration et lancement de rsyslog

[root@archlinux rsyslog-8.2102.0]# cp /tmp/rsyslog-8.2102.0/platform/redhat/rsyslog.conf /etc/rsyslog.conf [root@archlinux rsyslog-8.2102.0]# systemctl enable rsyslog [root@archlinux rsyslog-8.2102.0]# systemctl start rsyslog [root@archlinux rsyslog-8.2102.0]# systemctl status rsyslog

Configurer rsyslog pour LogAnalyzer

[root@archlinux rsyslog-8.2102.0]# vi /etc/rsyslog.conf *.* @@192.168.1.7:514

[root@archlinux rsyslog-8.2102.0]# systemctl restart rsyslog

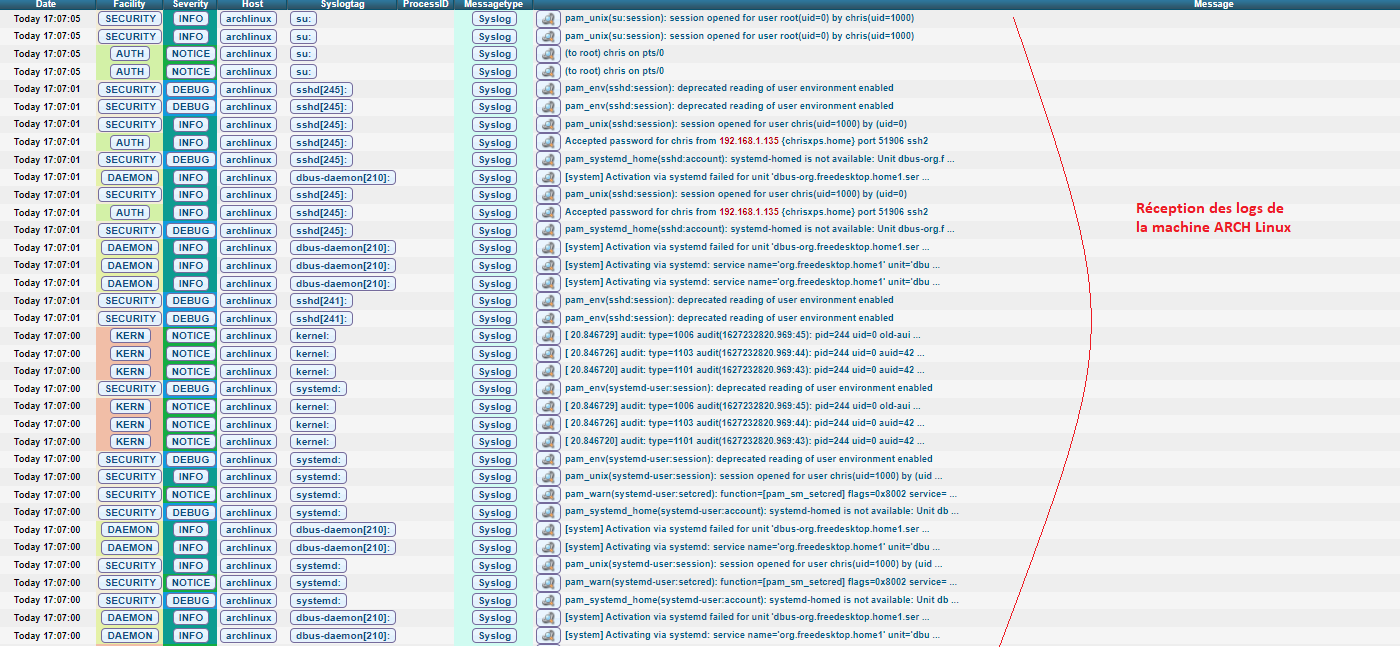

Sur le Serveur LogAnalyzer

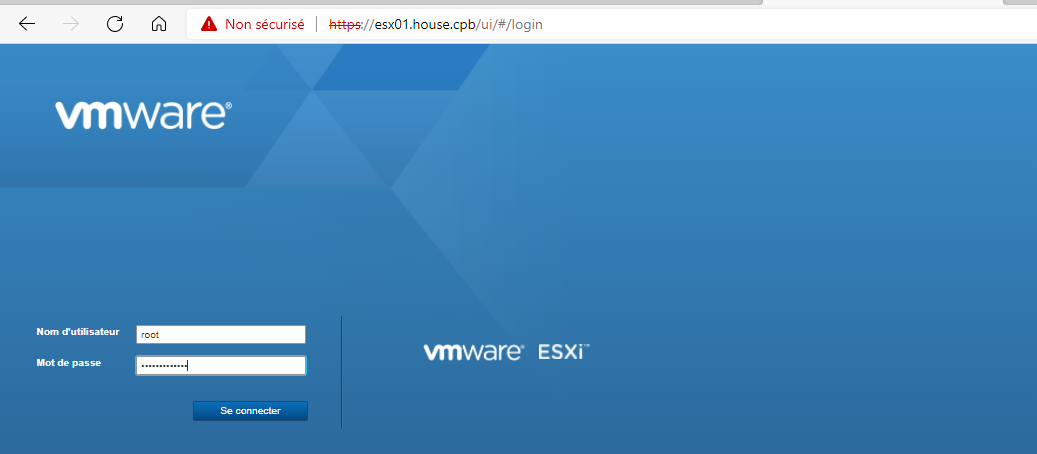

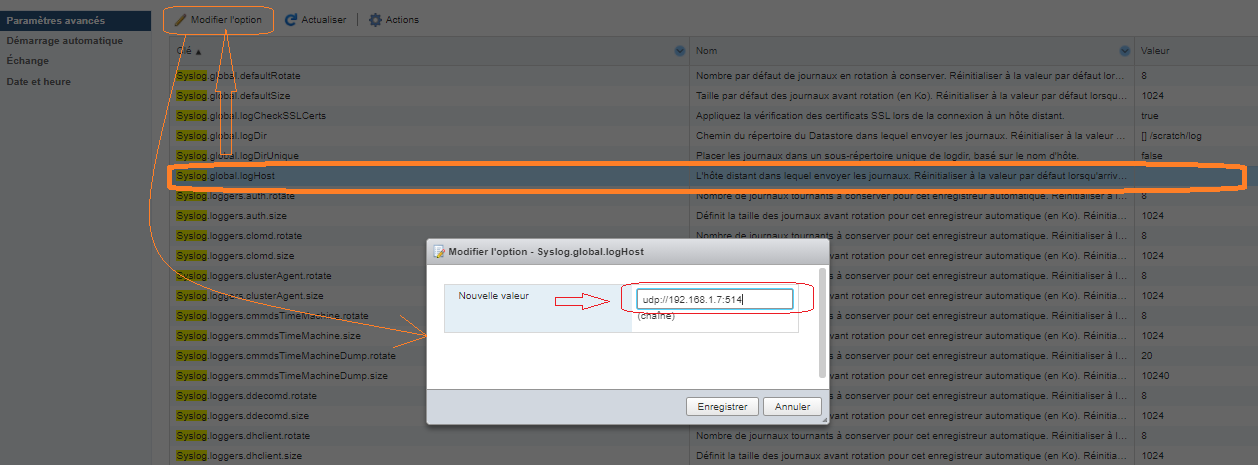

9°) Superviser un client vSphère ESX 6.7

Se connecter en GUI au sphère Client ESX 6.7

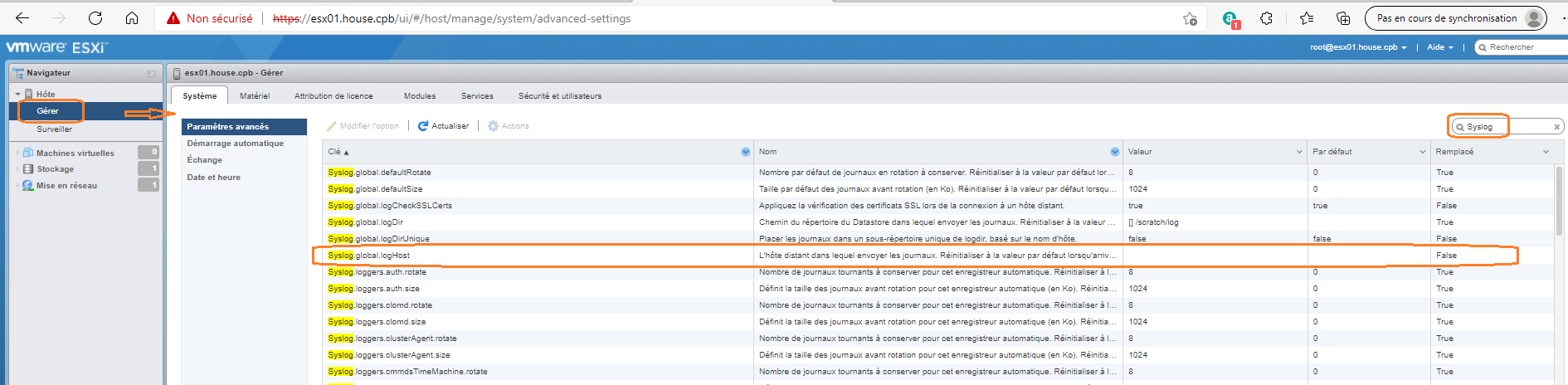

« Gérer » – « Paramètre avancés » et Recherche « Syslog »

« Editer » et ajouter la valueur « udp://IP_serveur_log :514 »

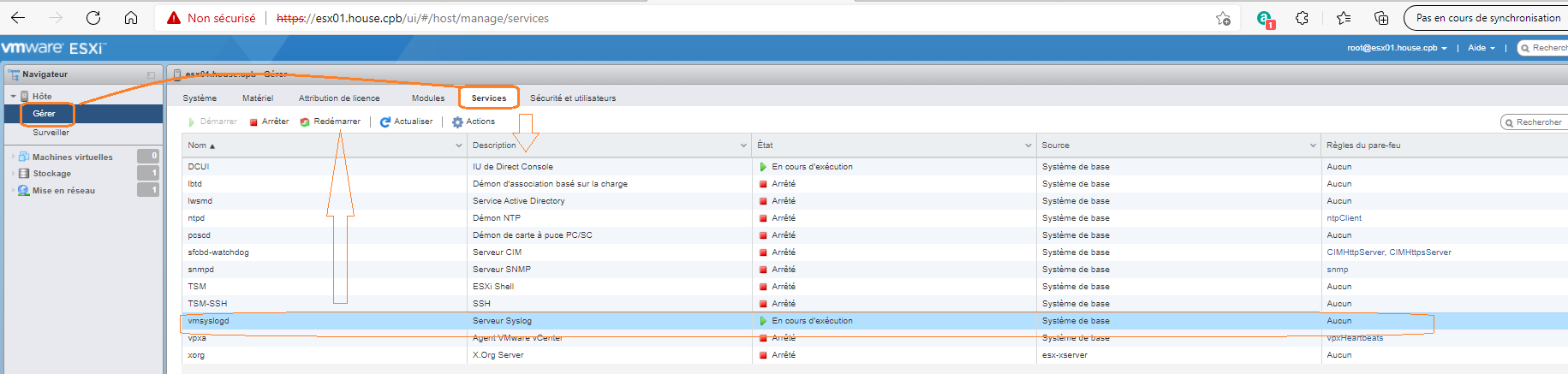

Redémarrer le service Syslog

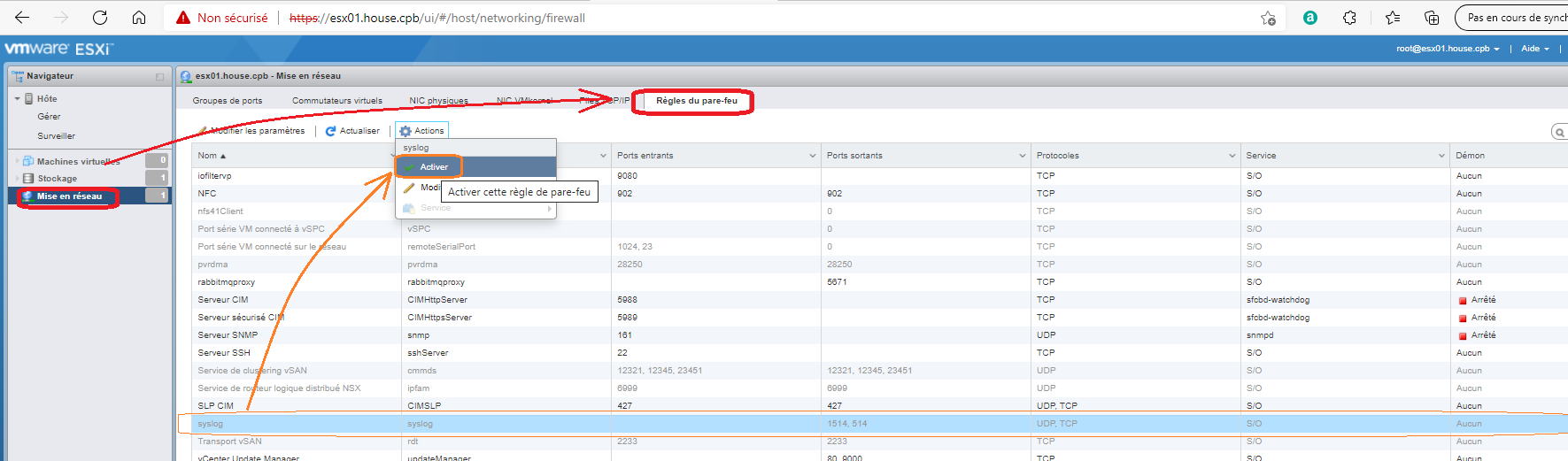

Activer les rules du Firewall pour Syslog

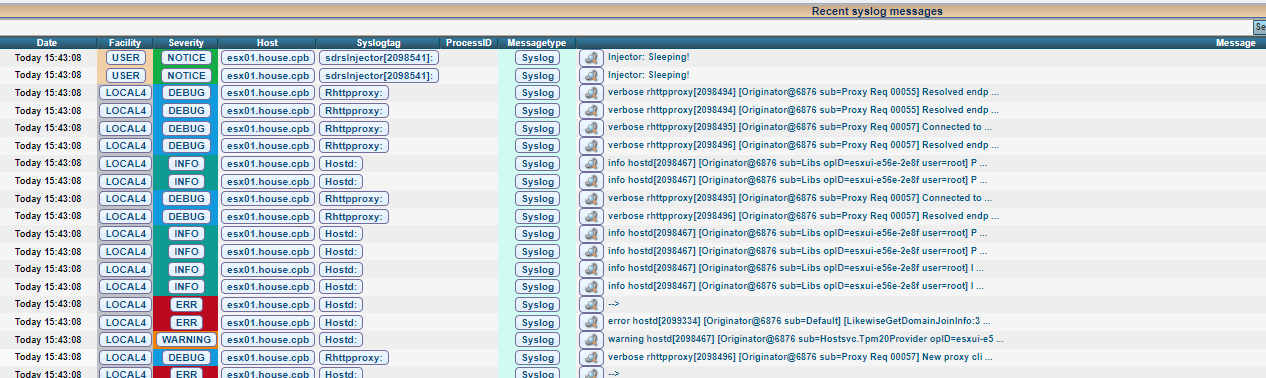

Sur le Serveur de supervision des logs

Views: 17